没有合适的资源?快使用搜索试试~ 我知道了~

论文研究-工业控制系统安全综述.pdf

需积分: 0 8 下载量 20 浏览量

2019-09-12

09:59:26

上传

评论 1

收藏 747KB PDF 举报

温馨提示

试读

11页

工业控制系统(ICS)作为国家基础设施的核心控制设备,其安全关系国计民生。震网(Stuxnet)病毒爆发以后,工控安全逐渐引起国家、企业、战略安全人士的高度重视。总结分析了工控系统的结构资产、脆弱性、存在的威胁、安全措施与风险评估等内容;提出了四层功能的仿免疫系统的安全管理模型,并重点分析其中的关键防御技术,例如深度防御、防火墙、异常检查、Conpot(Control Systems Honeypot)、安全远程访问以及管理策略;指出工控系统安全将会是智慧城市、智慧制造与工业4.0等新兴技术的发展契机与最大挑战;最后结合国内工控安全布局规划,给出工控安全建议,并展望未来的发展前景。

资源推荐

资源详情

资源评论

C omputer Engineering and Applications 计算机工程与应用

2016,52(13)

1 引言

工业控制系统(ICS)是指用于操作、控制、辅助自动

化工业生产过程的设备、系统、网络以及控制器的集合

[1]

。

包括数据监控与采集系统(SCADA)、分布式控制系统

(DCS)、可编程逻辑控制器(PLC)、智能终端、人机交互

接口(HMI)等系统

[2]

。被广泛应用在工业控制领域,包

括化工化学、制药、食品/饮料、水电能源、石油、天然气、

离散制造、自动化生产、交通、航空航天等,在国家基础

设施中扮演着至关重要的角色,是关乎国计民生的重要

资源。

随着计算机和网络技术的发展,信息化与工业化深

度融合以及物联网的快速发展,工业控制系统产品越来

越多地采用通用协议、通用硬件和通用软件。网络化浪

潮又将诸如嵌入式技术、多标准工业控制网络互联、无

线技术等新兴技术融合进来,从而拓展了工业控制的发

展空间,带来新的发展机遇;同时也带来了工业控制系

工业控制系统安全综述

陶耀东

1,2

,李 宁

1

,曾广圣

1

TAO Yaodong

1,2

, LI Ning

1

, ZENG Guangsheng

1

1.中国科学院大学 沈阳计算技术研究所,沈阳 110168

2.中国科学院 沈阳计算技术研究所有限公司,沈阳 110168

1.Shenyang Institute of Co mputing Techno logy, University of Ch inese Academy of Sciences, Shenyang 110168, C hina

2.Shenyang Institute of Co mputing Techno logy Co., Ltd., Chinese Aca demy of Sciences, Shenyang 110168, China

TAO Yaodong , LI Ning, ZENG Guangsheng. Revi ew of in du strial control systems security. Computer Engineering

and Applications, 2016, 52(13):8-18.

Abstract:Industrial Con trol System(ICS)as the core of the nation al infrastructure control equipment, the security affects

national economy and people’s livelihood. After the Stuxnet virus outbreak, it gradually attracts national, business and strategic

security people attention. This paper analyzes the structure and assets, vulnerability, threats, secu rity coun termeasure s and

risk assessment five asp ects of industrial control s ystem. It provide s a four-levels-function security management model which

imitates the immune system, and then elaborates the defense in depth, firewall, abnormal examination, Conpot, secure remote

access and management strategy. The paper points out that ICS security will become the greatest opportunity and chal-

lenge to the smart city, smart manufacturing, industrial 4.0 and other emerging technologies. Finally, according to the domestic

industrial security plan, it makes recommendation s for industrial security and looks forward ICS security prospects.

Key words:Indus trial Control System(ICS); Co ntr ol S ystems Honeypot(Co npot); s ecurity; defens e-in-depth

摘 要:工业控制系统(ICS)作为国家基础设施的核心控制设备,其安全关系国计民生。震网(Stuxnet)病毒爆发以

后,工控安全逐渐引起国家、企业、战略安全人士的高度重视。总结分析了工控系统的结构资产、脆弱性、存在的威

胁、安全措施与风险评估等内容;提出了四层功能的仿免疫系统的安全管理模型,并重点分析其中的关键防御技术,

例如深度防御、防火墙、异常检查、Conpot(Con tro l Syst ems Hon eypot)、安全远程访问以及管理策略;指出工控系统

安全将会是智慧城市、智慧制造与工业 4.0 等新兴技术的发展契机与最大挑战;最后结合国内工控安全布局规划,给

出工控安全建议,并展望未来的发展前景。

关键词:工业控制系统(ICS);Co npot 系统;安全;深度防御

文献标志码:A 中图分类号:TP39 doi:10.3778/j.iss n.1002-8331.1602-0207

基金项目:沈阳市 2014 年科技计划项目(No.F14-056-7-00);“高档数控机床与基础制造装备”科技重大专项(No.2013ZX04007031)。

作者简介:陶耀东(1981—),男,博士,副研究员,硕士生导师,研究方向为计算机应用、数控技术,E-mail:taoyd@sict.ac.cn;李宁

(1991—),男,硕士研究生,研究方向为计算机技术、嵌入式技术;曾广圣(1990—),男,硕士研究生。

收稿日期:2016-03-01 修回日期:2016-04-30 文章编号:1002-8331(2016)13-0008-11

8

2016,52(13)

统的信息安全等问题

[3]

。作为国家战略组成,工控系统

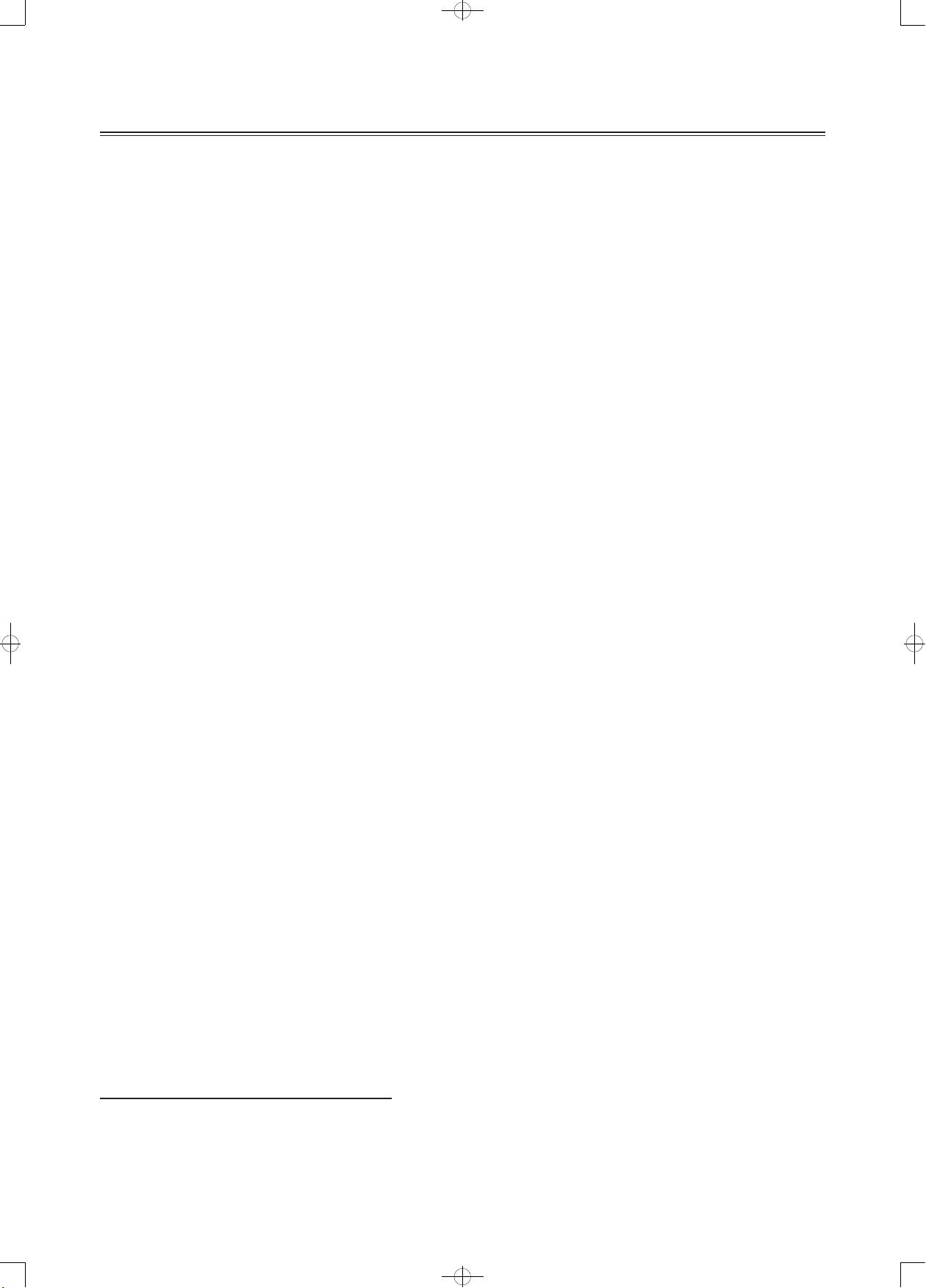

安全关系国家战略安全。如图 1(a)和(b)(根据 RISI 数

据库,采用 SPSS 统计(1982 至 2015 年 1 月))发生在工控

领域的安全事件与涉及的工业行业,数量不多,但每一

事件都造成巨大损失。以伊朗的震网 Stuxnet 为例,此

次事件造成 20% 的离心机报废,3 万台终端感染,相继在

很多国家工控设备中发现震网病毒。

美国、欧盟工 控安全研究起步 早,取得较大成果。

尤其是美国,起步早,研究内容全面,发布的标准文献、

指导性文献大都出现第三代更新版;国土安全部成立

ICS-CERT(工控安全应急小组),建设有包括爱达荷国

家实验室、桑迪亚国家实验室、太平洋西北国家实验室

等六家工业控制系统安全研究重点实验室,NIST 制定

标准 NIST SP800-82、NIST800-53 等,且在不断地更新

标准以适用新的安全局势。欧盟网络与信息安全局制

定专刊《保护工业控制系统》,被称为是欧盟工控安全研

究 的 集 大 成 者

[4]

;国 际 电 工 委 员 会(IEC)制 定 标 准

IEC62443,用以指导 ICS 安全建设。

我国工控安全研究起步晚,呈现出点状发展,底子

薄弱 的 特点 。 点 状发 展 表现 为 ,研 究 机构 企 业 分散 ,

2014 年虽有很多企业和机构开始专门研究 ICS 安全,但

都是孤军奋战;底子薄弱表现为,核心设备全靠进口,工

控安全研究起步晚,大部分靠参考国外的标准,如文献[5]

提出的纵深防御可在 NIST SP800-82 中找到原型。虽

然,近两年出现一些工控安全的研究单位和企业,但是

都没有形成权威性的机构,还不能与国际顶尖的研究团

队比肩。

本文从工控系统的结构资产、脆弱性、存在的威胁、

安全措施与风险评估等五个方面介绍国内外工控安全

研究的进展,并重点就其中的深度防御、防火墙、异常检

测、Conpot、安全远程访问与管理策略等进行评述,最后

结合国内工控安全布局规划,对工控安全提出建议,并

展望未来的发展前景。

2 工业控制系统资产(ICS Asset)与安全需求

PAS(Human Reliability Company)公司指出,你不

能保证你没看见的东西处于安全状态。工业控制系统

逻辑范围广,应用软件多,涉及硬件复杂,生产设备与

生产 环 境多 样 ,一旦 遭 到破 坏 ,可能 对 物理 世 界 造成

直 接 的 巨 大 伤害,研 究其架 构 和 所涉资 产(ICS Asset

Inventory),对工控安全的研究具有重要意义。无论是

ICS-CERT 还是国内的工控安全企业,都提出精确的工

控设备清单是工控安全的基础。设备清单用于登记工

控系统中的资产及其所处的安全状态。文献[6]指出工

业控制系统包括“硬件资源”、“软件资源”、“存储其中的

数据资源”以及“与工控系统相连的生产设备”与“生产

环境”。

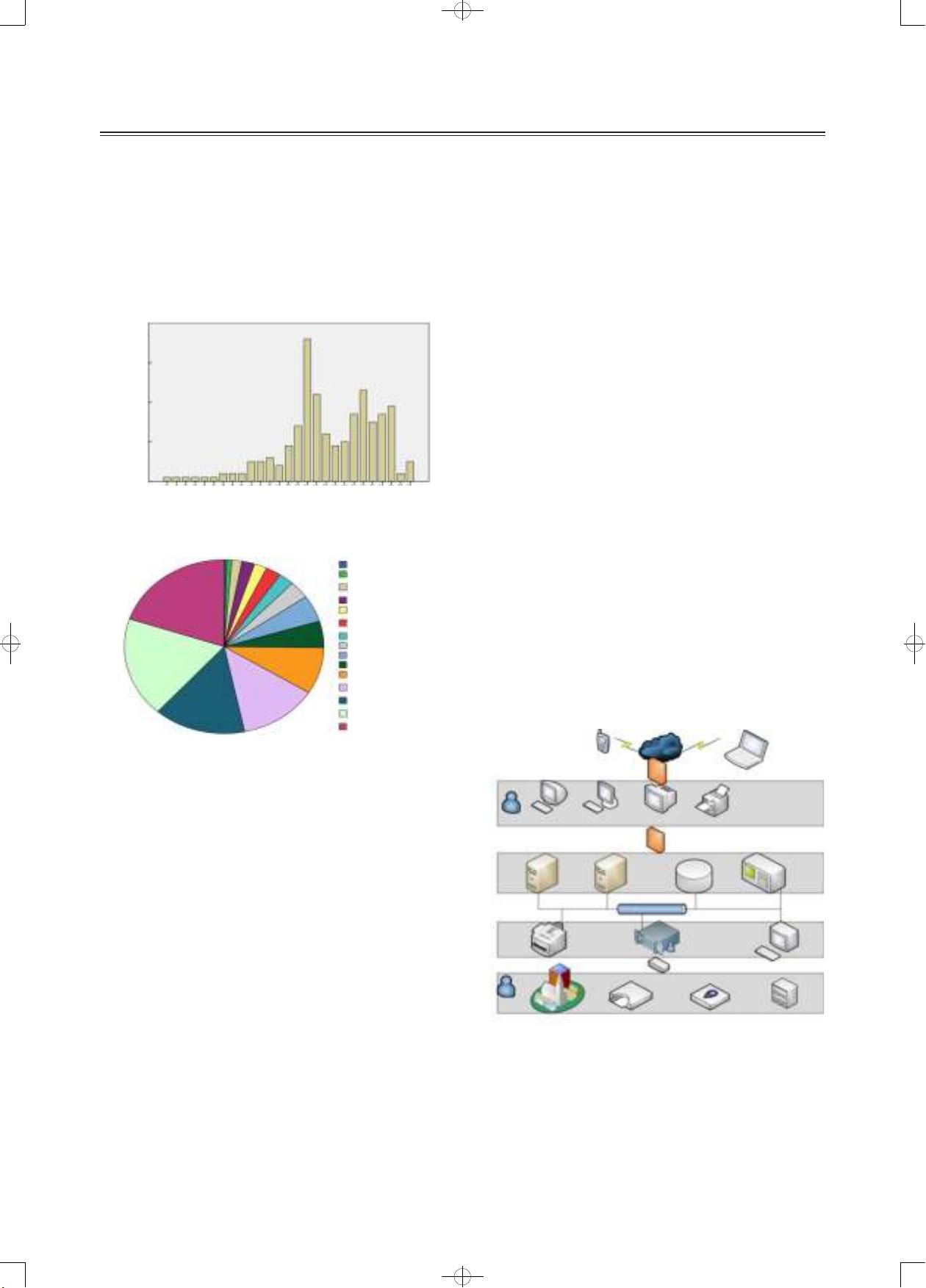

从满足工艺需求和安全需求考虑,硬件资源包括

[7]

RTU、PLC、SCADA、IED、现 场 总 线 ,主机 、路 由、网 关

等;软件资源有组态监控软件、工控编程软件、通讯软

件、互联网应用软件、办公软件、杀毒软件等,总结如图 2。

标准 IEC62443 对工控系统信息安全的定义:“保护

系统所采取的措施;由建立和维护保护系统的措施所得

到的系统状态;能够免于对系统资源的非授权访问和非

授权或意外的变更、破坏或者损失;基于计算机系统的

能力,能够保证非授权人员和系统既无法修改软件及其

数据,也无法访问系统功能,确保授权人员和系统不被

1982

1985

1988

1989

1991

1992

1994

1995

1996

1997

1998

1999

2000

2001

2002

2003

2004

2005

2006

2007

2008

2009

2010

2011

2012

2013

2014

40

30

20

10

0

年份

工控事件数量

(a)工控安全事件年份统计

M ining

Pharmaceutical

Electronic

M anufacturing

Automotive

M etals

General

M anufacturing

Pulp and Paper

Unknown

Chemical

Food & Beverage

Other

Water/Waste

Water

Petroleum

Power and

Utilities

Transportation

工业行业

(b)工控安全事件行业分布

图 1 工控安全事件统计

高级工程师 办公 PC 办公 PC

智能终端

防火墙

Internet

移动设备

企业网络

工作站 办公外设

SCADA

服务器

服务器

数据库

设备总线

RTU PLC HMI

现场

人员

生产环境 执行设备 传感器 生产设备

图 2 ICS 资产图

陶耀东,李 宁,曾广圣:工业控制系统安全综述

9

C omputer Engineering and Applications 计算机工程与应用

2016,52(13)

阻止;防止对工业控制系统的非法或有害入侵,或者干

扰其正确和计划的操作。”总结为物理安全、功能安全以

及信息安全,强调不同于传统 IT 安全的需求,首先保证

整个系统的可用性和可靠性,其次才是保证控制平台的

可靠性与存储其中数据的机密性。

3 分析工控安全面临的威胁

ICS 威胁指的是可能给 ICS 资产造成损失的来源,

威胁分五大类,具体如下

[6-9]

。

第一,环境和自然威胁:供电不足、电磁干扰、静电、

恶劣的温度湿度条件、粉尘等,地震、雷电、台风、洪涝、

火灾等。第二,内部无意威胁:操作失误、软件故障、硬

件故障 老 化 、网络过 载 、隐藏 信道(Cov ert Channels)。

第三,内部有意威胁:蓄意破坏、非授权篡改、非授权使

用、窃取窃听内部重要信息。第四,外部攻击:普通攻

击、商业窃密、信息战、恐怖袭击等。第五,第三方人员:

留有后门,第三方人员在对系统进行维护时,可能会未

授权对系统进行更改或安装非法软件。

卡巴斯基实验室与文献[10]强调以工控系统为目

标的攻击才是真正的威胁,根据威胁源是否以破坏工控

系统目标,分为“无意识威胁”与“恶意威胁”。“无意识威

胁”指不以工控系统为攻击目标的威胁源,如自然灾害、

意外事故和机械仪器老化等。

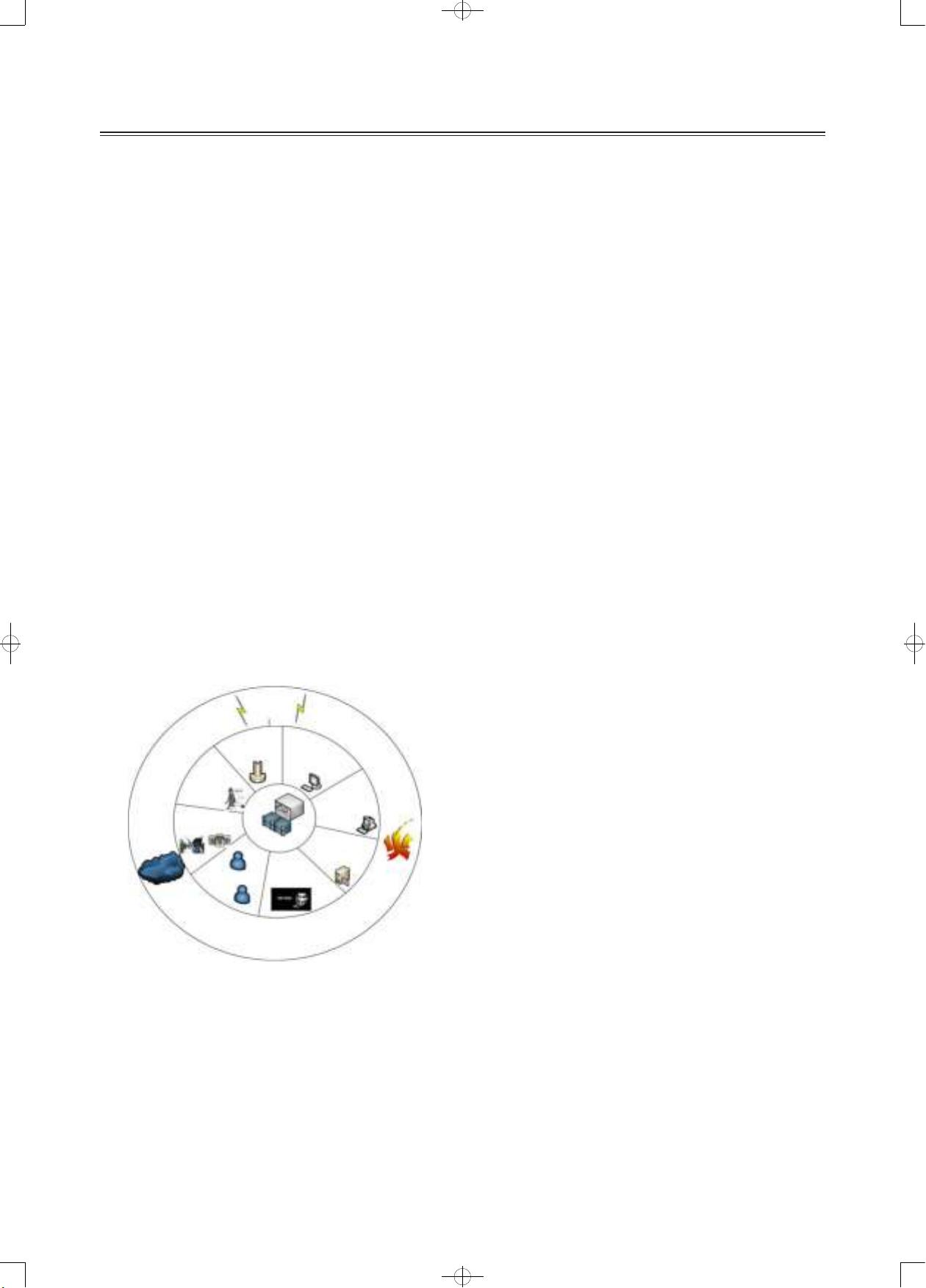

威胁源层次图如图 3 所示。

ICS-CERT、陈星、贾卓生

[11]

与文献[12]统计具有主

观恶意威胁如下:蝇蛆网络(Bot-network)运行者、犯罪

团伙(Criminal groups)、恐怖分子、黑客(Hackers)、国外

的 智 能 服 务(Foreign intellig ence services)、内 部 人 员

(Insiders)、钓 鱼 客(Phishers)与 Spammers、竞 争对手产

业间谍与不满的顾客。

不同于传统 I T 安全需求 CIA 特性排序,工控安全

的安全需求排序是 AIC(Availability ,Integrity,Confiden-

tiality)

[13]

,将攻击分为三类,分别是可用性攻击,如拒绝

访问;完整性攻击,如 SQL 注入攻击、修改关键数据;机

密性攻击,如未授权获取数据等。针对工控系统的攻击

往往不是单一形式,往往有效率、破坏性大的攻击是多

步骤的,糅合多种技术

[14]

。

具体的攻击表现形式:重放攻击、中间人攻击、远程

修改 RTU 逻辑、DoS 攻击、零日漏洞攻击、APT(A dvanced

Pers istent Threat)高级持续性威胁、挂马、漏洞攻击、恶

意软件攻击、网络钓鱼、间谍软件、SPAM、SQL 注入攻

击、端口扫描、脆弱性扫描、信息泄露、社会工程学攻击等。

使用工业控制系统的行业普遍存在上文讨论的安

全威 胁 ,而 对 于特 定 的 工控 领 域,也 存在 其 典型 的 危

险。文献[15-22]总结智能电网安全运行面临的威胁包

括三个层面:第一是设备安全威胁,包括智能电网的智

能终端,WSN 的无线传感器被恶意盗窃和篡改信息或

者自然灾害侵蚀与老化,终端被安装“逻辑炸弹”,这将

严重影响智能电网的正常运行;第二是网络安全威胁,

针对智能电网的常见网络攻击包括 Sinkhole 攻击、选择

性转发攻击、Sybil 攻击、Wormhole 攻击、DoS 攻击、信息

泄露、恶意拖延、破坏智能电网节点之间的信息传输和

交换,导致电网系统混乱崩溃;第三则是数据安全威胁,

经典的攻击是稀疏秘密攻击(Sparse Stealth Attacks)、

虚假数据注入攻击(FAIAs,False Data Injection Attacks)、

数据泄露,它们篡改智能电网的发、输、配、用电数据,因

为电网用户量大,数据多,这种修改方式难以察觉,往往

引起长时间的管理混乱,不利于智能电网的健康运行。

威胁源攻击系统的一般步骤为:信息收集、网络扫

描、账户破解、实施攻击。

4 分析工控系统存在的脆弱性

脆弱性:指计算机系统在硬件、软件、协议的具体实

现或者系统安全策略上存在的不足或缺陷

[8]

。根据文

献[23-26]统计 ICS 中存在的脆弱性,总结如下:

(1)策略、政策及管理的脆弱性

现代工控系统已不再是原先工厂形式的封闭“ 孤

岛”,而是一个全面开放的系统,这需要新的安全理念、

安全策略和管理流程。例如,管理控制系统的政策、程

序文化不足;远程访问缺乏合适的访问控制策略;对核

心支持设备管理、设计和实现不恰当。

(2)工控平台、终端的脆弱性

现代工控系统大量使用 PC 机,而工控 PC 机通常用

于控制不间断生产,在运行期间不允许停机检修更新软

件,同时工控 PC 需要大量软件。这些导致工控 PC 终端

更新缓慢,引入漏洞长久得不到修复。例如,控制系统

中使用的系统管理机制和软件都没有充分审查或维持,

不安全的无线通信用于控制;工具应用不足,不能检查

和报告异常;将未授权和不适当的应用软件或硬件设备

接入控制系统网络。

供电不足

电磁干扰

静电

雷电

恐怖分子

Terrorist

蝇蛆网络

(Bot-network)

运行者

产业间谍

(Industrial

espionage)

钓鱼客(Phishers)

与 Spammers

犯罪团伙

(Criminal groups)

国外的智能服务

(Foreign intelligence

services)

内部人员(Insiders)

黑客(Hackers)

火灾、粉尘

恶劣的温度

湿度条件

地震、台风、

洪涝

ICS

图 3 威胁源层次图

10

剩余10页未读,继续阅读

资源评论

weixin_38743737

- 粉丝: 376

- 资源: 2万+

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功