没有合适的资源?快使用搜索试试~ 我知道了~

漏洞背景在谷歌2010年发布Android2.2Froyo(冻酸奶)系统中,谷歌引入一个了系统备份的功能,允许用户备份系统应用和第三方应用的apk安装包和应用数

资源详情

资源评论

资源推荐

移动应用漏洞案例

某视频客户端存在高危漏洞导致低版本远程代码执行

漏洞概要

漏洞作者: Moonight

提交时间: 2015-09-06 11:02

公开时间: 2015-12-05 17:16

漏洞类型: 远程代码执行

厂商定级: 高

漏洞详情

这个漏洞的最终的情况是在非 root 的设备上,我发送一个 intent,这个可以是任意应用,

就可以控制整个客户端,包括获取任意机密数据、执行相应逻辑等。

1.该客户端存在导出组件 com.xxx.gamecenter.GameWebViewActivity;

2.该组件会接收外部攻击者可控制的 intent 的 extra 参数 url;

3.我将 url 设置为自己搭建的 html,这个 html 是可以被加载执行的

4.客户端的 webview 采用了 addjavascriptinterface 导出了 gamecenter 这个变量,可以

利用该变量反射调用 shell 去远程执行代码

漏洞证明:

可以看到加载我可以控制的攻击 url 后,payload 被执行了,执行了我示例演示的 ls -l 命

令并输出了出来,当然也可以使用任意指令,由于是在应用进程内做的事情,所以我也可以

在非 root 下获取应用所有敏感数据或植入加载木马等。

修复方案:

1. 不要导出 com.xxx.gamecenter.GameWebViewActivity;

2. 尽量避免使用,API 17 中用@JavascriptInterface 代替 addjavascriptInterface;

3. 移除系统 webkit 内置的危险接口 searchBoxJavaBridge_,accessibility,accessibilityTr

aversal

某网购安卓应用拒绝服务打包

漏洞概要

漏洞作者: 小手冰凉

提交时间: 2015-06-09 15:47

公开时间: 2015-09-07 16:28

漏洞类型: 拒绝服务

厂商定级: 中

漏洞来源: http://www.wooyun.org

漏洞详情

安卓端的拒绝服务一般有几个原因,一个是未验证 Intent.getXXOOExtra 方法造成的,还

有是打破程序执行顺序的页面启动导致某些变亮未初始化,还有就是一些程序测试的接口在

发布版本中存在,等等。

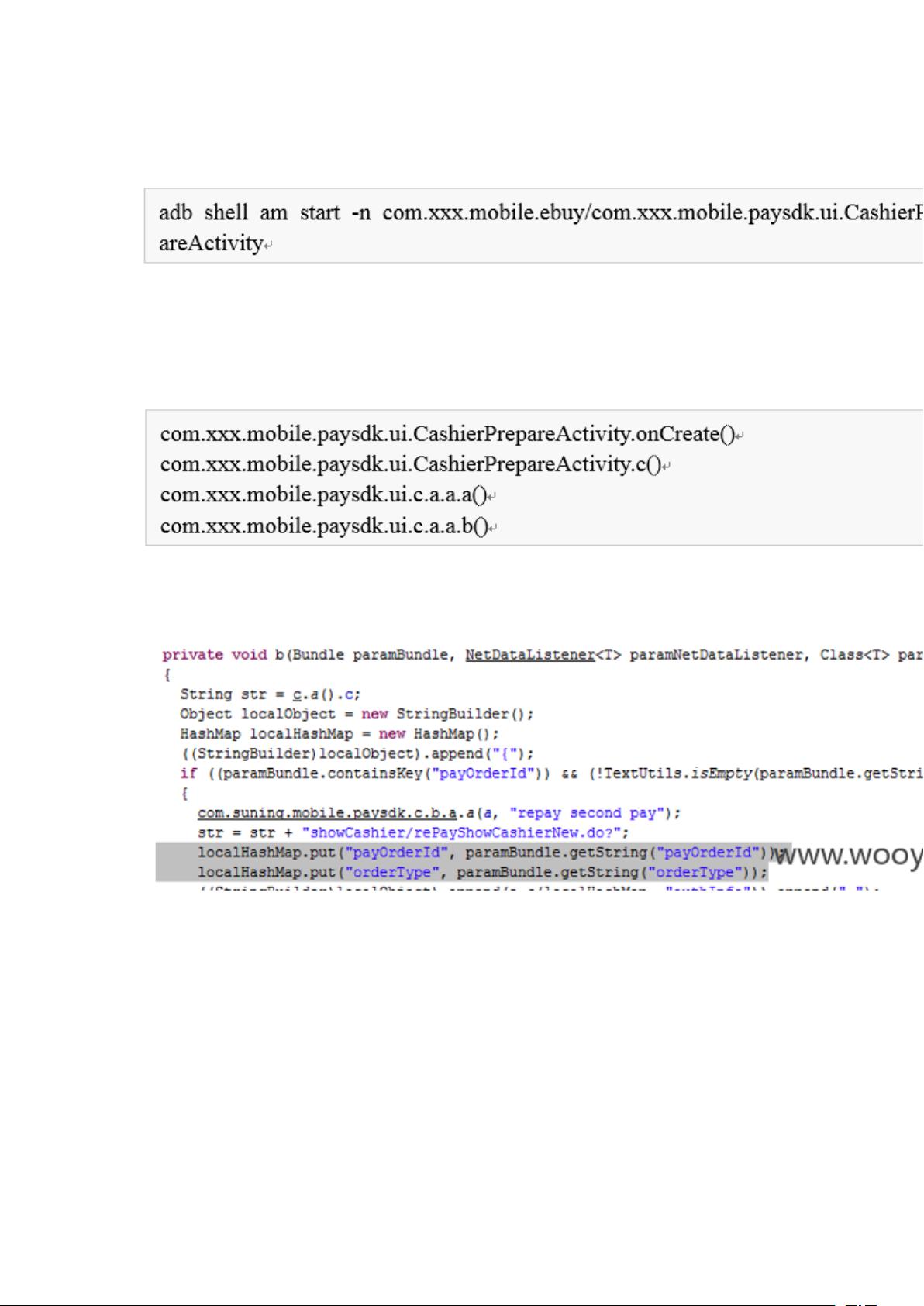

第一处

Activity:com.xxx.mobile.paysdk.ui.CashierPrepareActivity

测试命令

这个界面从名字看应该是测试用的,分析代码发现似乎是测试支付的,其中发生了如下调用

关系。

最后的函数 b 有如下未验证代码导致程序崩溃

第二处

Activity:com.xxx.upomp.bypay.activity.SplashActivity

测试命令

剩余64页未读,继续阅读

MurcielagoS

- 粉丝: 16

- 资源: 320

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功

评论0