没有合适的资源?快使用搜索试试~ 我知道了~

2002-2007年程序员上午试题(WORD版)

温馨提示

试读

58页

我个人整理收集,用于辅导学生全国计算机软件资格(水平)考试的,现在共享出来!(含答案)

资源推荐

资源详情

资源评论

软件考试《程序员》历年上午试题

程序员上午试题汇编

(2002-2007)

2007 年 上半年程序员 上午试卷..........................................................................................................................................1

2006 年上半年程序员上午试卷..........................................................................................................................................10

2006 年 下半年程序员 上午试卷........................................................................................................................................16

2005 年下半年程序员上午试卷..........................................................................................................................................22

2005 年上半年程序员考试试题上午试卷..........................................................................................................................28

2004 年下半年程序员考试..................................................................................................................................................35

2004 年上半年程序员考试..................................................................................................................................................40

2003 年程序员试题...............................................................................................................................................................45

2002 年程序员考试试题......................................................................................................................................................51

2007 年 上半年程序员 上午试卷

●在 Word 编辑状态下,将正文中所有“internet explorer”改写为“Internet Explorer”,常选用编辑子菜单上的 ( 1 )

命令;单击“工具”栏中的“( 2 ) ”按钮可以在光标所在处插入超链接。

(1)A.“修订” B.“替换” C.“定位” D. “粘贴”

●在 Excel 表处理软件中, ( 3 ) 是当公式在复制或移动时会根据移动的位置自动调节公式中引用单元格的地址 。

假设单元格 A1、A2、B1 和 B2 内容如下图所示,并在 C1 中输入公式“=$A$1+$B$1”,并将公式复制到 C2,那么

C2 的内容为 ( 4 ) 。

(3)A. 绝对引用 B. 相对引用 C. 逻辑引用 D. 物理引用

(4)A. 102 B. 103 C. 104 D. 203

●( 5 ) 服务器一般都支持 SMTP 和 POP3 协议,分别用来进行电子邮件的发送和接收。

(5)A. Gopher B. Telnet C. FTP D. E-mail

●在计算机系统中常用的输入/输出方式有无条件传送、中断、程序查询和 DMA 等,采用 ( 6 ) 方式,数据在传

输过程中不需要 CPU 参与工作。

(6)A. 中断 B. DMA C. 程序查询 D. 无条件传送

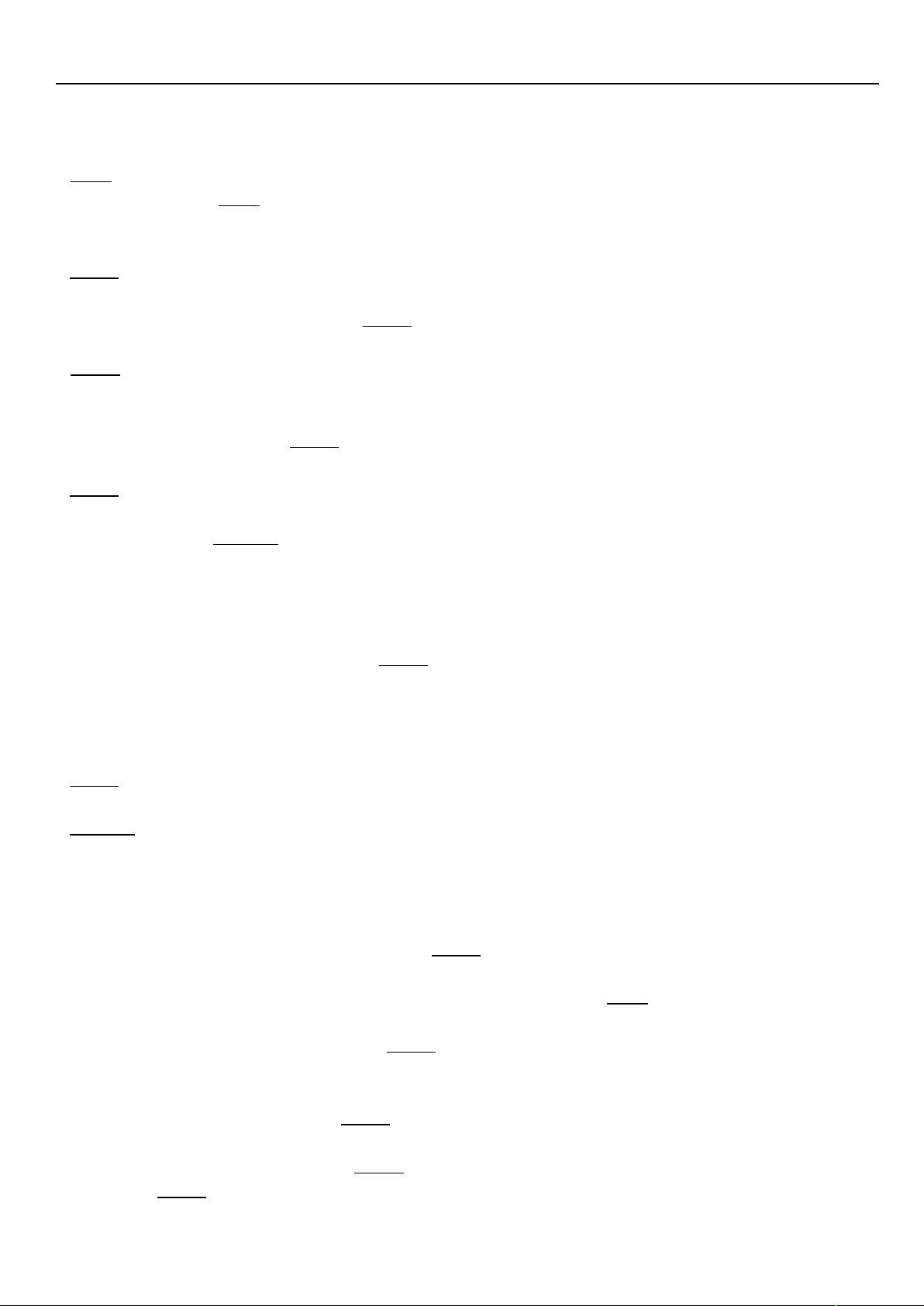

●计算机各功能部件之间的合作关系如下图所示。假设图中虚线表示控制流,实线表示数据流,那么 a、b 和 c 分别

表示 ( 7 ) 。 (说明:虚线经格式转换后丢失)

1

(7)A. 控制器、内存储器和运算器 B. 控制器、运算器和内存储器

C. 内存储器、运算器和控制器 D. 内存储器、控制器和运算器

●( 8 ) 用于存放执行指令的地址。若存储器按字节编址且指令长度为 16 位,则程序顺序执行时,每执行一条指令,

程序计数器的值增加 ( 9 ) 。

(8)A. 算术逻辑单元 B. 指令寄存器 C. 程序计数器 D. 累加器

(9)A. 1 B. 2 C. 3 D. 4

●( 10 ) 是指系统或其组成部分能在其他系统中重复使用的特性。

(10)A. 可扩充性 B. 可移植性 C. 可重用性 D. 可维护性

●针对某计算机平台开发的软件系统,其 ( 11 ) 越高,越不利于该软件系统的移植。

(11)A. 效率 B. 成本 C. 质量 D. 可靠性

●( 12 ) 用于把摄影作品、绘画作品输入到计算机中,进而对这些图像信息进行加工处理、管理、使用、存储和

输出。

(12)A. 打印机 B. 投影仪 C. 绘图仪 D. 扫描仪

● CD-ROM 盘中的信息存储在 ( 13 ) 中。

(13) A. 内外圈磁道 B. 螺旋形磁道 C. 内外圈光道 D. 螺旋形光道

●( 14 ) 是指每个像素颜色或灰度被量化后所占用的存储器位数。

(14)A. 图像分辨率 B. 图像深度 C. 屏幕分辨率 D. 像素分辨率

● DoS 攻击的目的是!(15) 。

(15) A. 获取合法用户的口令和帐号

B. 使计算机和网络无法提供正常的服务

C. 远程控制别人的计算机

D. 监听网络上传输的所有信息

●以下关于入侵检测系统的描述中,错误的是( 16 ) 。

(16)A. 入侵检测是一种主动保护网络免受攻击的安全技术

B. 入侵检测是一种被动保护网络免受攻击的安全技术

C. 入侵检测系统能够对网络活动进行监视

D. 入侵检测能简化管理员的工作,保证网络安全运行

●( 17 ) 标准具有法律属性,不需经各方接受或各方商定同意纳入经济合同中,各方必须执行。

(17)A. 推荐性 B. 非强制性 C. 自愿性 D. 强制性

●( 18 ) 不是我国著作权法所保护的对象。

(18)A. 计算机程序

B. 计算机保护条例

C. 计算机文档

D. Flash 软件制作的动画

●无符号二进制数 100110.101 转换成的十进制数为 ( 19 ) 。

(19) A. 38.625 B. 42.315 C. 48.625 D. 68.815

●用带符号位的定点补码表示纯小数,8 位编码 11111111 表示的十进制真值是( 20 ) 。

(20)A. 0 B. -1 C. 7 2 ? + D. 7 2 ? ?

●若信息为 32 位的二进制编码,至少需要加 ( 21 ) 位的校验位才能构成海明码。

(21)A. 3 B. 4 C. 5 D. 6

●某计算机中采用 48×48 数字化点阵字模表示一个汉字,字模中的每一个点在存储器中用一个二进制位存储。那么 ,

存储 1024 个汉字要求的存储空间应为 ( 22 ) K 字节。

(22)A. 196 B. 244 C. 288 D. 312

●在 Windows 系统中,通过设置文件的 ( 23 ) ,可以使其成为“隐藏”文件;如果用户要整理 D 盘上的碎片,可

选中 D 盘, ( 24 ) ,单击“开始整理”按钮,在弹出的对话框中单击“整理碎片”按钮即可。

2

(23)A. 类型 B. 格式 C. 属性 D. 状态

(24)A. 双击鼠标左键,选择“属性”对话框中的常规选项卡

B. 单击鼠标右键,选择“属性”对话框中的常规选项卡

C. 双击鼠标左键,选择“属性”对话框中的工具选项卡

D. 单击鼠标右键,选择“属性”对话框中的工具选项卡

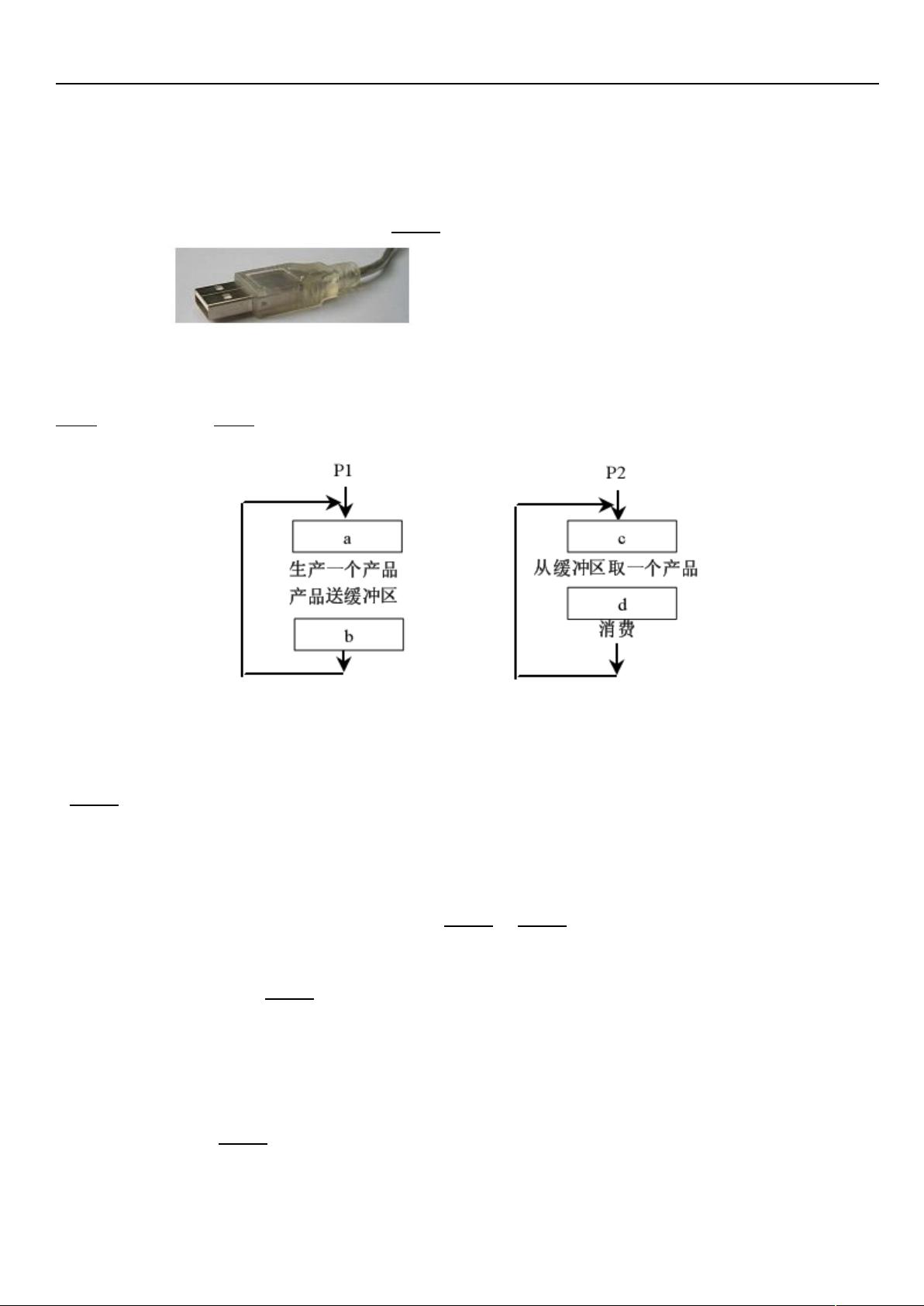

●下图所示的插头可以连接到 PC 机主板上的 ( 25 ) 接口。

(25)A. COM B. RJ-45 C. USB D. PS/2

●某系统中有一个缓冲区,进程 P1 不断地生产产品送入缓冲区,进程 P2 不断地从缓冲区中取出产品消费,用 P、V

操作实现进程间的同步模型如下图所示。假设信号量 S1 的初值为 1,信号量 S2 的初值为 0,那么 a、b 处应分别填

( 26 ) ,c、d 处分别填( 27 ) 。

(26)A. V(S2)、P(S1) B. P(S1)、V(S2) C. P(S2)、V(S1) D. V(S1)、P(S2)

(27)A. V(S2)、P(S1) B. P(S1)、V(S2) C. P(S2)、V(S1) D. V(S1)、P(S2)

●( 28 ) 是正确的说法。

(28)A. C 语言程序必须经过编译才能运行

B. 脚本语言程序只能在浏览器中执行

C. JavaScript 是一种超文本标记语言

D. 在可视化编程中,源程序不能被编译

●正规式(1|3|5)(202)(c|de)表示的正规集合中元素数目为( 29 ) ,( 30 ) 是该正规集合中的元素。

(29)A. 6 B. 7 C. 8 D. 无穷

(30)A. 135202cde B. 1202c C. 302cde D. 52c

●程序以解释方式运行时,不( 31 ) 。

(31)A. 进行词法分析

B. 进行语法分析

C. 进行语义分析

D. 产生目标程序文件

●若程序中定义了三个函数 f1、f2 和 f3,并且函数 f1 调用 f2、f2 调用 f3,那么,在程序运行时不出现异常的情况

下,函数的返回方式为( 32 ) 。

(32)A. 先从 f3 返回 f2,然后从 f2 返回 f1

B. 先从 f3 返回 f1,然后从 f1 返回 f2

3

C. 先从 f2 返回 f3,然后从 f3 返回 f1

D. 先从 f2 返回 f1,然后从 f1 返回 f3

●在 while 型循环结构中,( 33 ) 。

(33)A. 循环体的执行次数等于循环条件的判断次数

B. 循环体的执行次数多于循环条件的判断次数

C. 循环体的执行次数少于循环条件的判断次数

D. 循环体的执行次数与循环条件的判断次数无关

●( 34 ) 是错误的描述。

(34)A. Delphi 和 Visual Basic 都是可视化编程语言

B. 可视化编程中采用控件技术和事件驱动工作方式

C. 在可视化编程中,可以不编写程序代码来完成界面的设计工作

D. 使用 UML(Unified Modeling Language)开发软件不需要编写程序

●程序中将多处使用的同一个常数定义为常量,其目的是为了(35) 。

(35)A. 提高程序的运行速度

B. 提高程序的可读性以及可维护性

C. 缩短源程序代码长度

D. 便于进行程序测试

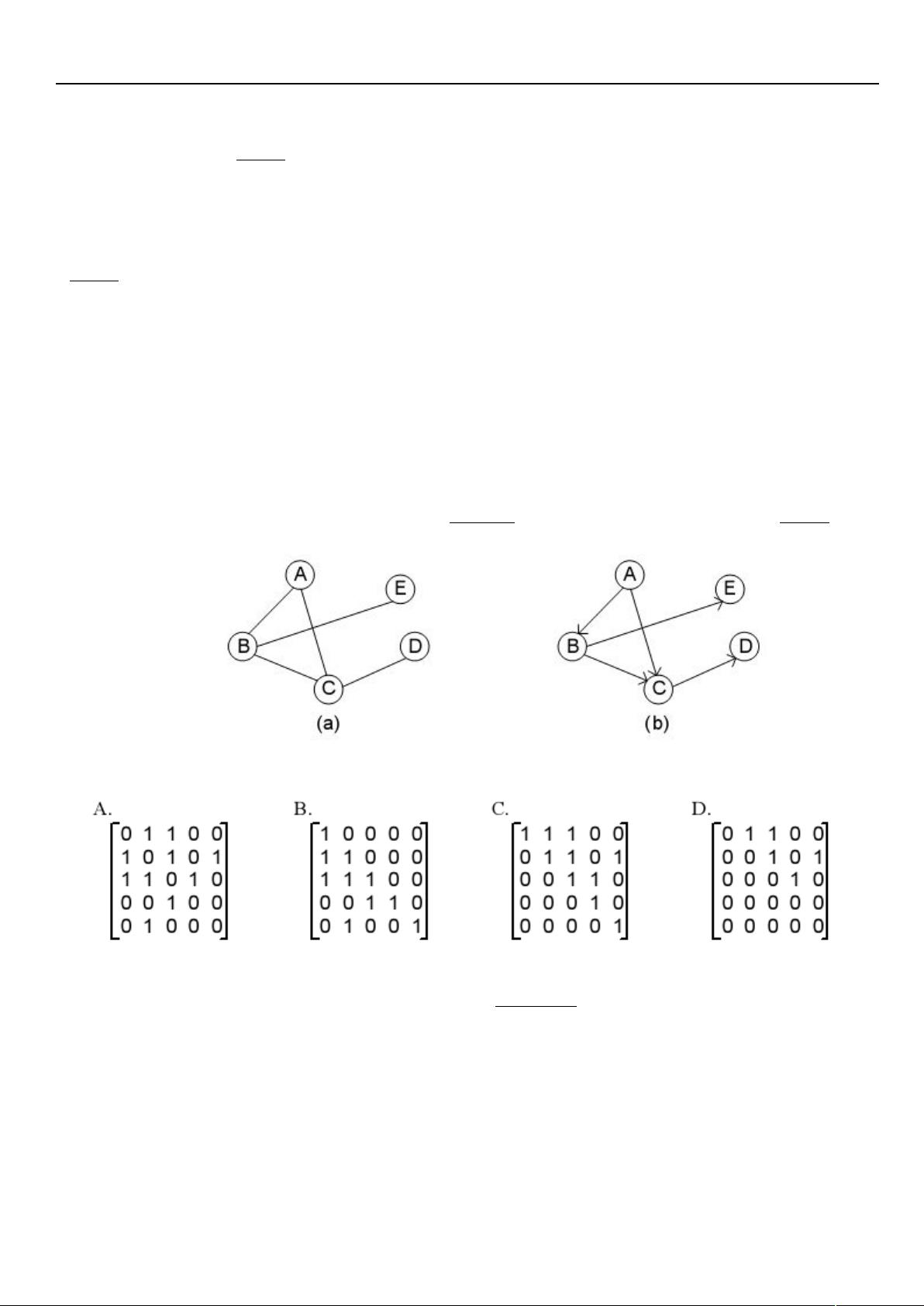

●若将下图(a)所示的无向图改为完全图,则还需要增加 ( 36 ) 条边;下图(b)的邻接矩阵表示为 ( 37 ) (行

列均以 A、B、C、D、E 为序)。

(36)A. 1 B. 2 C. 5 D. 15

(37)

●若线性表(23, 14, 45, 12, 8, 19, 7)采用散列法进行存储和查找。设散列函数为 H(Key)=Key mod 7 并采用线性探查

法(顺序地探查可用存储单元)解决冲突,则构造的散列表为 ( 38 ) ,其中,mod 表示整除取余运算。

(38)

4

剩余57页未读,继续阅读

资源评论

qq46121202013-05-08不错哦,很有用

qq46121202013-05-08不错哦,很有用 海豚146252014-01-18讲的很全面,程序员备战的好书

海豚146252014-01-18讲的很全面,程序员备战的好书

雨翔天空

- 粉丝: 0

- 资源: 19

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功