没有合适的资源?快使用搜索试试~ 我知道了~

系统网络与信息安全总体策略(模板) 1.1 简介 **信息系统相关信息和支撑系统、程序等,不论它们以何种形式存在,均是**信息系统的关键资产。信息的可用性、完整性和机密性是信息安全的基本要素,关系到****的形象和***网络的持续运行。因此,必须保护这些资产不受威胁侵害(威胁可能来自各个方面,如网络诈骗、侦探、病毒或黑客,自然灾害等)。定义和监督执行**信息系统网络与信息安全总体策略是网络与信息安全管理部门的职责。 ****信息系统是存储、传输、处理大量关于**业务关键信息的系统。这些信息受国家法律保护,必须保证其安全。确保**信息系统的持续可靠运行需要在信息系统的全生命周期内从技术、管理、工程实施、运行等方面进行安全保障。 随着信息技术的发展,信息安全技术也不断发展,**信息系统面临的安全威胁也可能在不断变化,为了应对安全要求及各种约束条件的变化,对于安全策略及其相应的支撑管理规程和制度需要不断的修订和改进。

资源推荐

资源详情

资源评论

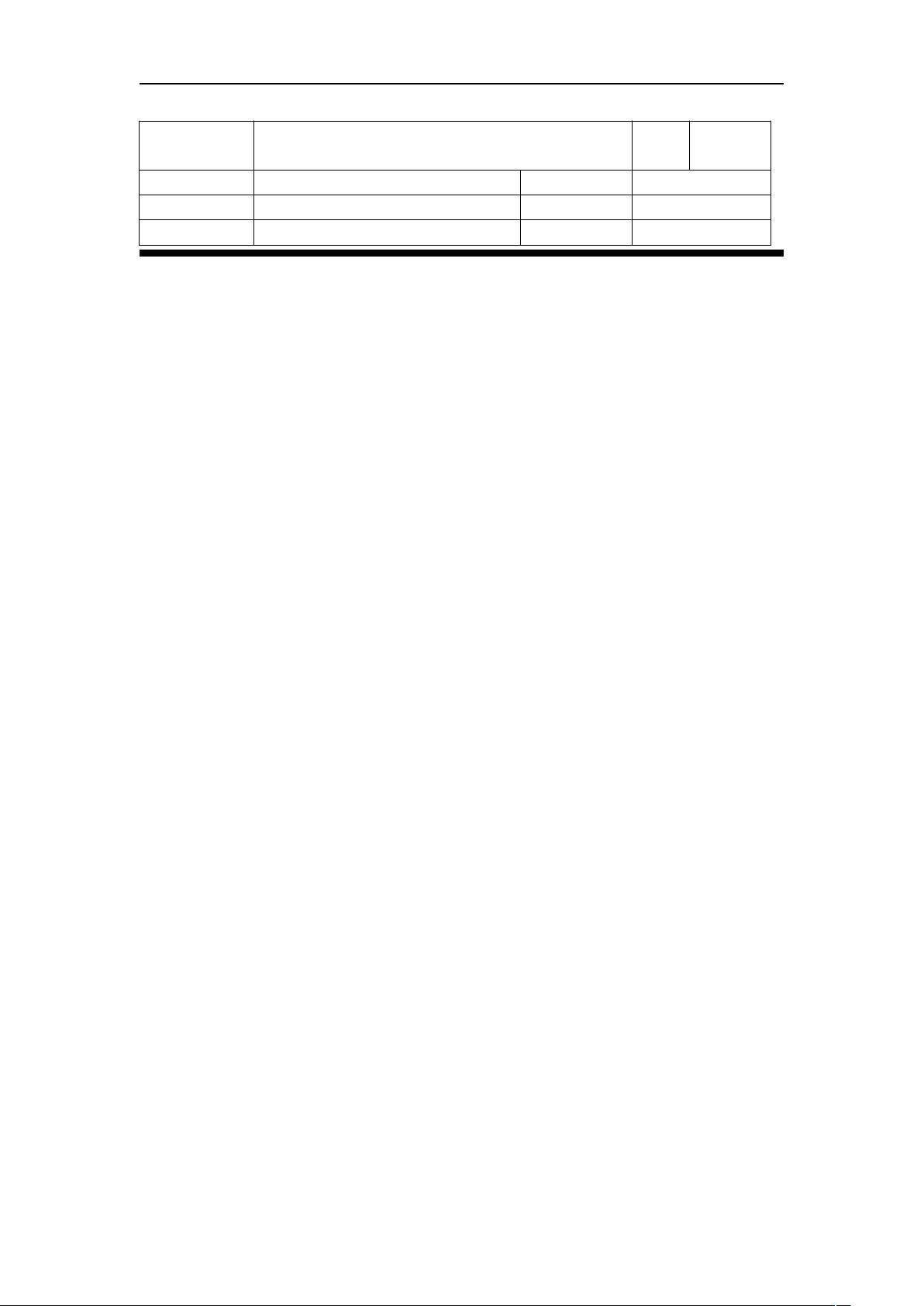

文件名称

****网络与信息安全总体策略

密级

文件编号 版 本 号

V1.0

编写部门 编 写 人

审 批 人 发布时间

**系统网络与信息安全总体策略

V 1.0

xx 年 xx 月

**系统网络与信息安全总体策略

目 录

1 安全策略概述........................................................................................................................................4

1.1 简介...............................................................................................................................................4

1.2 范围...............................................................................................................................................4

1.3 目标...............................................................................................................................................4

1.4 遵循...............................................................................................................................................5

1.5 安全组织.......................................................................................................................................5

1.5.1

信息安全管理组织

...............................................................................................................5

1.5.2

信息安全职责分配

...............................................................................................................6

1.6 术语表及其定义...........................................................................................................................7

2 资产分类与控制....................................................................................................................................7

2.1 信息分类.......................................................................................................................................7

2.1.1

资产分类

...............................................................................................................................7

2.1.2

资产保护

...............................................................................................................................8

2.1.3

分类标记

...............................................................................................................................8

2.1.4

文档分类

...............................................................................................................................8

2.2 资产的可审计性...........................................................................................................................8

3 人员信息安全策略................................................................................................................................9

3.1 工作定义及资源的安全...............................................................................................................9

3.2 用户培训.......................................................................................................................................9

3.3 事件报告.......................................................................................................................................9

3.4 外部访问者.................................................................................................................................10

3.5 工作人员调转和解聘.................................................................................................................10

3.6 信息处理设备可接受的使用策略.............................................................................................10

3.7 处理从互联网下载的软件和文件.............................................................................................12

3.8 工作人员保密协议.....................................................................................................................12

3.9 知识产权权利.............................................................................................................................12

4 物理和环境安全..................................................................................................................................12

4.1 安全域.........................................................................................................................................12

4.2 设备安全.....................................................................................................................................13

4.3 物理访问控制.............................................................................................................................13

4.4 建筑和环境的安全管理.............................................................................................................14

4.5 数据中心访问记录管理.............................................................................................................15

4.6 设备和电缆安全.........................................................................................................................15

4.7 设备装载、处置或重新使用.....................................................................................................15

5 计算机和网络的运行管理..................................................................................................................15

第 2 页 共 33 页

**系统网络与信息安全总体策略

5.1 操作规程和职责.........................................................................................................................16

5.2 操作变更控制.............................................................................................................................16

5.3 系统计划编制和批准.................................................................................................................17

5.4 软件和信息保护.........................................................................................................................17

5.5 介质的处理和安全性.................................................................................................................17

5.6 维护完整性和可用性.................................................................................................................17

5.7 鉴别和网络安全.........................................................................................................................17

5.8 数据交换.....................................................................................................................................18

5.9 操作人员日志.............................................................................................................................19

5.10 错误日志记录...........................................................................................................................19

5.11 网络安全管理...........................................................................................................................19

5.12 信息和软件交换.......................................................................................................................20

5.13 网上**安全...............................................................................................................................20

5.14 电子邮件安全...........................................................................................................................20

5.15 病毒防范策略...........................................................................................................................21

5.16 因特网安全策略.......................................................................................................................21

5.17 备份与恢复...............................................................................................................................22

5.18 入侵检测...................................................................................................................................22

5.19 加密...........................................................................................................................................23

6 访问控制..............................................................................................................................................23

6.1 应用程序访问控制.....................................................................................................................23

6.2 计算机访问控制.........................................................................................................................24

6.3 帐号管理.....................................................................................................................................24

6.4 口令管理.....................................................................................................................................25

6.5 权限管理.....................................................................................................................................27

7 系统开发和维护..................................................................................................................................27

7.1 系统的安全需求.........................................................................................................................27

7.2 信息系统的安全.........................................................................................................................27

7.3 信息系统文件的安全.................................................................................................................27

7.4 开发和支持环境的安全.............................................................................................................28

7.5 软件开发和维护.........................................................................................................................28

8 个人计算机和信息安全......................................................................................................................29

9 风险管理..............................................................................................................................................29

10 业务连续性管理,恢复....................................................................................................................29

10.1 业务连续性管理的特点...........................................................................................................29

10.2 业务连续性管理程序...............................................................................................................30

10.3 业务连续性和影响分析...........................................................................................................30

10.4 编写和实施连续性计划...........................................................................................................30

10.5 业务连续性计划框架...............................................................................................................31

10.6 业务连续性计划的检查、维护和重新分析...........................................................................31

第 3 页 共 33 页

**系统网络与信息安全总体策略

11 遵循性................................................................................................................................................32

11.1 软件的使用...............................................................................................................................32

11.2 防止滥用 IT 工具......................................................................................................................32

11.3 对安全策略的遵循性...............................................................................................................32

12 参考标准及法规................................................................................................................................32

1 安全策略概述

1.1 简介

**信息系统相关信息和支撑系统、程序等,不论它们以何种形式存在,均

是**信息系统的关键资产。信息的可用性、完整性和机密性是信息安全的基本

要素,关系到****的形象和***网络的持续运行。因此,必须保护这些资产不受

威胁侵害(威胁可能来自各个方面,如网络诈骗、侦探、病毒或黑客,自然灾

害等)。定义和监督执行**信息系统网络与信息安全总体策略是网络与信息安

全管理部门的职责。

****信息系统是存储、传输、处理大量关于**业务关键信息的系统。这些

信息受国家法律保护,必须保证其安全。确保**信息系统的持续可靠运行需要

在信息系统的全生命周期内从技术、管理、工程实施、运行等方面进行安全保

障。

随着信息技术的发展,信息安全技术也不断发展,**信息系统面临的安全

威胁也可能在不断变化,为了应对安全要求及各种约束条件的变化,对于安全

策略及其相应的支撑管理规程和制度需要不断的修订和改进。

1.2 范围

信息安全关系到所有类型的信息和存贮、处理或传输这些信息的硬件、软

件及固件。本策略适用于与**业务相关的所有部门的所有系统及其工作人员。

然而,需要不同的部门要根据其自身的特点,对需求、威胁、风险、信息类型

进行针对性的规定。

1.3 目标

信息安全的目标就是确保**业务的连续性,并通过一系列预防措施将业务

可能受到的损害降到最低,将安全事故产生的影响降到最低。信息安全管理应

第 4 页 共 33 页

**系统网络与信息安全总体策略

在确保信息和计算机资产受到保护的同时,确保信息能够在允许的范围内正常

运行使用。对每种资产的保护程度由以下四个基本要素决定:

机密性

完整性

可用性

可审计性

同样,本策略的目的也是让所有工作人员能够了解信息安全问题以及他们

个人的责任,并严格遵守本安全策略。促进信息安全策略的实现和普及是每个

工作人员应尽的责任和义务。依照本安全策略,需要制定:

◆ 信息安全相关的角色需求

◆ 各种安全环境下的岗位和职责需求

全体工作人员都应该遵守国家相关的计算机或信息安全法律要求,并明确

他们各自的信息安全职责。

1.4 遵循

**信息系统所有工作人员都有责任学习、理解并遵守安全策略,以确保**

信息系统敏感信息的安全。对违反安全策略的行为,根据事件性质和违规的严

重程度,采取相应的处罚措施。信息安全管理部门应根据违规的严重程度向相

关领导提出建议惩罚措施。除本安全策略中涉及的要求之外,所有部门和工作

人员同样需要遵守相关国家法律和法规的要求。

**信息系统安全总体策略由网络与信息安全管理部门负责制定和解释,并

每年组织一次对总体策略进行修订和维护,由信息安全领导小组在**信息系统

内发布。

**信息系统内已存在的但内容与本安全策略不符的管理规定,应以本安全

策略的要求为准,并参考本安全策略及时进行修订。

1.5 安全组织

1.5.1 信息安全管理组织

建立安全组织的目标是管理**信息系统内部的信息安全。应必须建立专门

的安全领导小组,指定专职的安全管理员,不得与其它系统管理员、应用系统

管理员等管理人员角色重叠。

第 5 页 共 33 页

剩余32页未读,继续阅读

资源评论

weilai0001

- 粉丝: 0

- 资源: 2

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜最新资源

- OpenCv 使用fffffffff

- 正点原子开拓者FPGA多人表决器代码项目

- EOP-Last5Years.txt

- windows 32位、64位系统常见缺少的库

- 毕业设计基于springboot+vue实现的求职招聘类型网站源码+数据库(高分项目).zip

- 535springboot + vue 体质测试数据分析及可视化设计.zip(可运行源码+数据库文件+文档)

- python毕业设计-基于Django+OpenCV的二维码生成与识别系统源码.zip

- 基于springboot+vue实现的求职招聘类型网站源代码+数据库(优质毕设项目).zip

- iOS APP提审checklist

- 第十四届中北大学ACM程序设计竞赛.zip

资源上传下载、课程学习等过程中有任何疑问或建议,欢迎提出宝贵意见哦~我们会及时处理!

点击此处反馈

安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功