一. 题目设计

为文件加密解迷

二· 功能实现

可以为一些文件加密,加密后生成一个加密文件,这个加密文件的输出格式可以自己随

便设定。

当一些资料不想让别人看到的时就可以为文件加密,当自己需要时再解密即可。

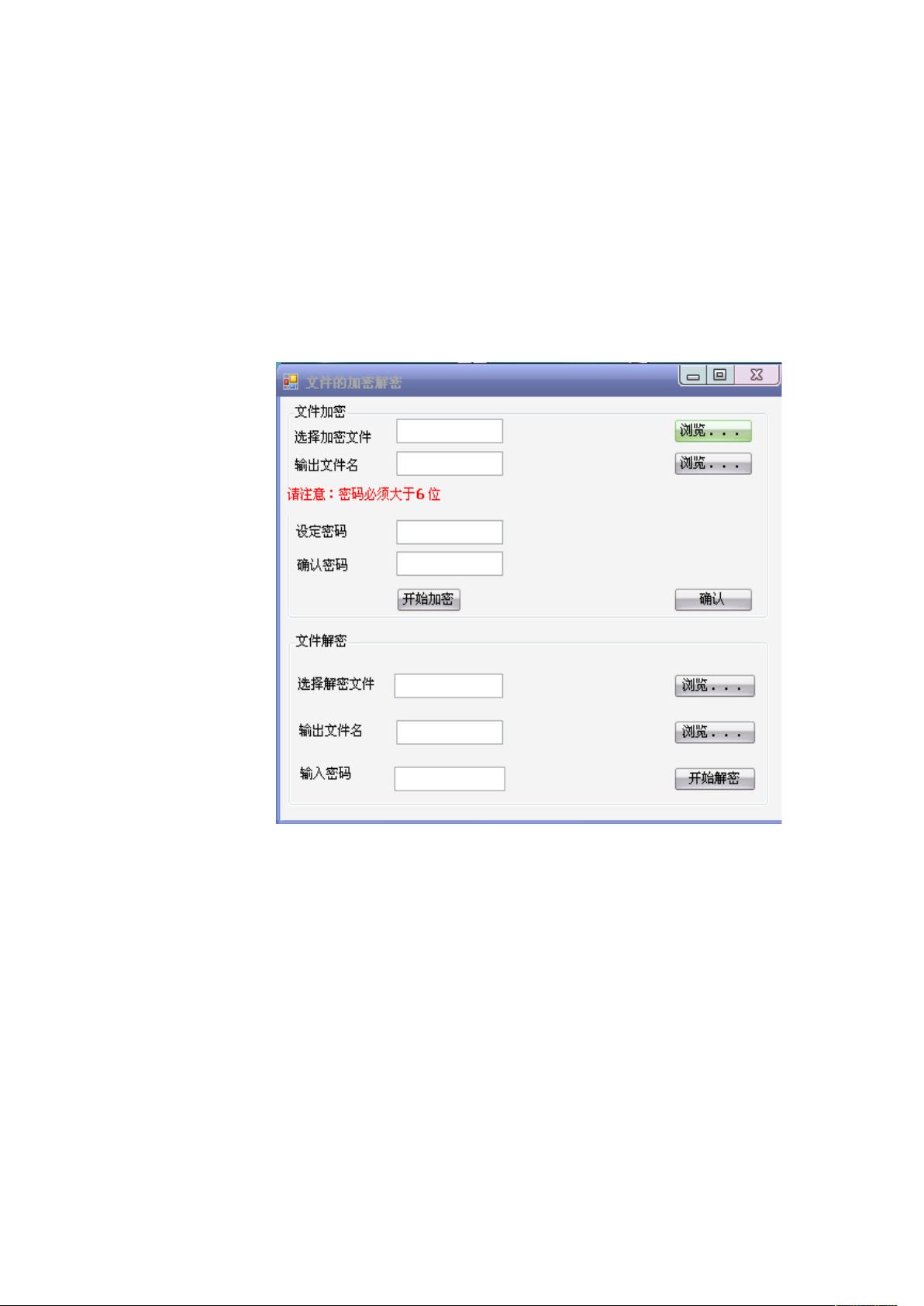

三·运行界面截图

图 1 运行了后但是还没有加密的文件截图

图 2 为文件加密后的运行界面

图 3 为文件解密后的界面图

四·DES 的加密原理和算法

原理:DES 的工作原理为:将明文分割成许多 64 位大小的块,每个块用 64 位密钥进行加密,实际上,密钥由

56 位数据位和 8

位奇偶校验位组成,因此只有 256 个可能的密码而不是 264 个。每块先用初始置换方法进行加密,再连续进行 16

次复杂的

替换,最后再对其施用初始置换的逆。第 i 步的替换并不是直接利用原始的密钥 K,而是由 K 与 i 计算出的密钥 Ki。

DES 具有这样的特性,其解密算法与加密算法相同,除了密钥 Ki 的施加顺序相反以外。

为 DES 并不是真的很安全。事实上,即使不采用智能的方法,随着快速、高度并行的处理器的出现,强制破解

DES 也是可能的。

"公开密钥"加密方法使得 DES 以及类似的传统加密技术过时了。公开密钥加密方法中,加密算法和加密密钥都是公

开的,任何人都可将明文转换成密文。但是相应的解密密钥是保密的(公开密钥方法包括两个密钥,分别用于加密和

解密),而且无法从加密密钥推导出,因此,即使是加密者若未被授权也无法执行相应的解密。

公开密钥加密思想最初是由 Die 和 Hellman 提出的,最著名的是 Rivest、Shamir 以及 Adleman 提出的,

现在通常称为 RSA(以三个发明者的首位字母命名)的方法

该方法基于下面的两个事实:

1) 已有确定一个数是不是质数的快速算法;

2) 尚未找到确定一个合数的质因子的快速算法。

RSA 方法的工作原理如下:

1) 任意选取两个不同的大质数 p 和 q,计算乘积 r=p*q;

2) 任意选取一个大整数 e,e 与(p-1)*(q-1)互质,整数 e 用做加密密钥。注意:e 的选取是很容易的,例如,

所有大

于 p 和 q 的质数都可用。

3) 确定解密密钥 d:

d * e = 1 modulo(p - 1)*(q - 1)

根据 e、p 和 q 可以容易地计算出 d。

4) 公开整数 r 和 e,但是不公开 d;

5) 将明文 P (假设 P 是一个小于 r 的整数)加密为密文 C,计算方法为:

C = Pe modulo r

6) 将密文 C 解密为明文 P,计算方法为:

P = Cd modulo r

然而只根据 r 和 e(不是 p 和 q)要计算出 d 是不可能的。因此,任何人都可对明文进行加密,但只有授权用户

(知道 d)

才可对密文解密。

算法:

1、变换密钥

取得 64 位的密钥,每个第 8 位作为奇偶校验位。

2、变换密钥。

2-1、舍弃 64 位密钥中的奇偶校验位,根据下表(PC-1)进行密钥变换得到 56 位的密钥,在变换中,奇偶校验位以

被舍弃。

Permuted Choice 1 (PC-1)

57 49 41 33 25 17 9

1 58 50 42 34 26 18

10 2 59 51 43 35 27

19 11 3 60 52 44 36

63 55 47 39 31 23 15

7 62 54 46 38 30 22

14 6 61 53 45 37 29

21 13 5 28 20 12 4

2-2、将变换后的密钥分为两个部分,开始的 28 位称为 C[0],最后的 28 位称为 D[0]。

2-3、生成 16 个子密钥,初始 I=1。

2-3-1、同时将 C[I]、D[I]左移 1 位或 2 位,根据 I 值决定左移的位数。见下表

I: 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16

左移位数: 1 1 2 2 2 2 2 2 1 2 2 2 2 2 2 1

2-3-2、将 C[I]D[I]作为一个整体按下表(PC-2)变换,得到 48 位的 K[I]

Permuted Choice 2 (PC-2)

14 17 11 24 1 5

3 28 15 6 21 10

23 19 12 4 26 8

16 7 27 20 13 2

41 52 31 37 47 55

30 40 51 45 33 48

44 49 39 56 34 53

46 42 50 36 29 32

2-3-3、从 1-2-3-1 处循环执行,直到 K[16]被计算完成。

2、处理 64 位的数据

2-1、取得 64 位的数据,如果数据长度不足 64 位,应该将其扩展为 64 位(例如补零)

2-2、将 64 位数据按下表变换(IP)

Initial Permutation (IP)

58 50 42 34 26 18 10 2

60 52 44 36 28 20 12 4

62 54 46 38 30 22 14 6

64 56 48 40 32 24 16 8

57 49 41 33 25 17 9 1

59 51 43 35 27 19 11 3

61 53 45 37 29 21 13 5

63 55 47 39 31 23 15 7

2-3、将变换后的数据分为两部分,开始的 32 位称为 L[0],最后的 32 位称为 R[0]。

2-4、用 16 个子密钥加密数据,初始 I=1。

2-4-1、将 32 位的 R[I-1]按下表(E)扩展为 48 位的 E[I-1]

Expansion (E)

32 1 2 3 4 5

4 5 6 7 8 9

8 9 10 11 12 13

12 13 14 15 16 17

16 17 18 19 20 21

20 21 22 23 24 25

24 25 26 27 28 29

28 29 30 31 32 1

2-4-2、异或 E[I-1]和 K[I],即 E[I-1] XOR K[I]

2-4-3、将异或后的结果分为 8 个 6 位长的部分,第 1 位到第 6 位称为 B[1],第 7 位到第 12 位称为 B[2],依此类推,

第 43 位到第 48 位称为 B[8]。

2-4-4、按 S 表变换所有的 B[J],初始 J=1。所有在 S 表的值都被当作 4 位长度处理。

2-4-4-1、将 B[J]的第 1 位和第 6 位组合为一个 2 位长度的变量 M,M 作为在 S[J]中的行号。

2-4-4-2、将 B[J]的第 2 位到第 5 位组合,作为一个 4 位长度的变量 N,N 作为在 S[J]中的列号。

2-4-4-3、用 S[J][M][N]来取代 B[J]。

Substitution Box 1 (S[1])

14 4 13 1 2 15 11 8 3 10 6 12 5 9 0 7

0 15 7 4 14 2 13 1 10 6 12 11 9 5 3 8

4 1 14 8 13 6 2 11 15 12 9 7 3 10 5 0

15 12 8 2 4 9 1 7 5 11 3 14 10 0 6 13

S[2]

15 1 8 14 6 11 3 4 9 7 2 13 12 0 5 10

3 13 4 7 15 2 8 14 12 0 1 10 6 9 11 5

0 14 7 11 10 4 13 1 5 8 12 6 9 3 2 15

13 8 10 1 3 15 4 2 11 6 7 12 0 5 14 9

S[3]

10 0 9 14 6 3 15 5 1 13 12 7 11 4 2 8

13 7 0 9 3 4 6 10 2 8 5 14 12 11 15 1

13 6 4 9 8 15 3 0 11 1 2 12 5 10 14 7

1 10 13 0 6 9 8 7 4 15 14 3 11 5 2 12

S[4]

7 13 14 3 0 6 9 10 1 2 8 5 11 12 4 15

13 8 11 5 6 15 0 3 4 7 2 12 1 10 14 9

10 6 9 0 12 11 7 13 15 1 3 14 5 2 8 4

3 15 0 6 10 1 13 8 9 4 5 11 12 7 2 14

S[5]

2 12 4 1 7 10 11 6 8 5 3 15 13 0 14 9

14 11 2 12 4 7 13 1 5 0 15 10 3 9 8 6

4 2 1 11 10 13 7 8 15 9 12 5 6 3 0 14

11 8 12 7 1 14 2 13 6 15 0 9 10 4 5 3

S[6]

12 1 10 15 9 2 6 8 0 13 3 4 14 7 5 11

10 15 4 2 7 12 9 5 6 1 13 14 0 11 3 8

9 14 15 5 2 8 12 3 7 0 4 10 1 13 11 6

4 3 2 12 9 5 15 10 11 14 1 7 6 0 8 13

S[7]

4 11 2 14 15 0 8 13 3 12 9 7 5 10 6 1